Curve Finance(カーブファイナンス)がデプロイされているGnosis Chain(ノーシスチェーン:元xDAI)やL2のArbitrum(アービトラム)でここ最近、流動性マイニングしているLPポジションが確認できず、USDCやUSDTなどのステーブルコインを引き出せないという報告が多発しています。またCurve FinanceのフロントエンドUI上で「Migration to new gauge」と移行が促されている場合があり、最近多発しているDeFiのフロントエンドハッキングの可能性もあるため、安全に資産移動するかを確認する必要があるでしょう。

本稿では最近多いDeFiのフロントエンドハッキング時にフィッシング詐欺に合わないためにも、Curve Financeなどで安全にLPトークンを移行するために必要な知識と注意事項について非エンジニア向けにわかり易く解説を行います。

Curve Financeの使い方についてはリサーチレポート「CurveFinanceの使い方完全マニュアル イールドファーミングで年利100%超えの収益を得るやり方」を参照してください。

DeFi利用時に要注意!フロントエンドハッキングが急増

DeFiではフロントエンド、つまり公式サイトがなんらかの原因によりハッキングされて

「公式サイトのURLにブックマークからアクセスしたにも関わらず、ハッカーが用意した偽物のサイトが表示され、知らずにDeFi利用して資産が盗まれる」

というような事件が多発しています。

5月に入って3件もUniswap(ユニスワップ)のフォークAMMでこのフロントエンドハッキングが発生しており、要注意となっているのです。

DeFi公式サイトのフロントエンドハッキング事例

有名所でいうと最も多額の被害を出したのは2021年12月に起きたBadger DAO(バジャーダオ)のフロントエンドハッキングで、100億円超えとなっています。

MISO(Sushiswap):2021年9月(865ETH)

Badger:2021年12月(100億円超え)

OpenSea:2022年1月(332ETH)

HoneySwap:2022年5月10日

SpiritSwap:2022年5月14日

QuickSwap:2022年5月14日

これは他人事ではなく、ハイリスク運用で有名なセルシウス(Celsius Network)が56億円相当の900BTCを失っており、公式サイトを使用しているから安心であるということはないのです。

つまりいつCurve FinanceやUniswapのような最大手DeFiのフロントエンドがハッキングされるかわからず、SpiritSwapやQuickSwapのようにDeFiプロジェクト側が気をつけていてもドメインを管理する企業がハッキングされる例もあるため常に油断はできないでしょう。

Badger DAOの約100億円超えのハッキング被害と資産盗難を避けられた方法については墨汁マガジンVol.636「Badger DAOハッキングの概要 どうすれば危険なイーサリアムApproveを避けられたのか?」を参照してください。

Curve Financeで引出しができない

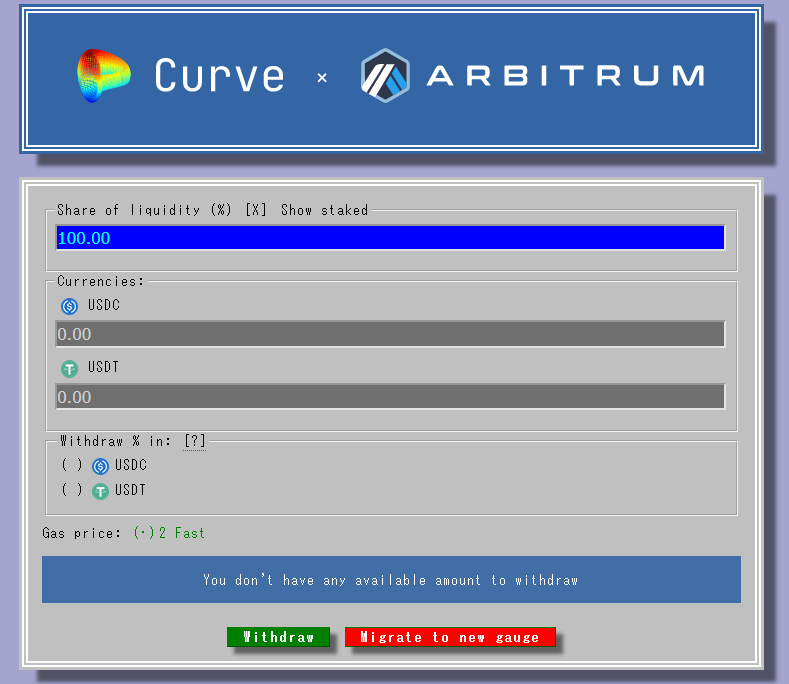

Arbitrumの”2Pool”やGnosis Chainの”3Pool”でCurve Financeを利用して流動性マイニングを呼びイールドファーミングをしていたものの、引出しを行うWithdraw/Claimページを確認してもUSDCやUSDT、DAIを引き出すことができず、「Migration to new gauge」と表示されている場合があります。

これはハッカーがCurve Financeのフロントエンド(公式)をハッキングし、偽のコントラクトに誘導して資産を盗もうとしている可能性があるでしょう。これをハッカーではなく公式であることを確認するには

「Curve Financeの