目次

中国のマルチチェーン仮想通貨ウォレット”トークンポケット(Token Poket)”が提供するイーサリアムやEVM経済圏などのクロスチェーンDEXを提供するアグリゲーター”Transit Swap”がハッキングされ、2300万ドル(33.4億円)の盗難被害が起きました。

被害額は他のDeFiやブリッジのハッキングほどではないものの、Transit Swapの攻撃概要はDeFiユーザーが今後同様の被害を受けないために知っておく必要がある内容となっているのです。本稿ではTransit Swapの攻撃概要とどうすれば被害を防げたのかについて非エンジニア向けにわかりやすく解説を行います。

Transit Swapのハッキング被害

Transit Swapとは中国のイーサリアムやビットコインなどのマルチチェーンに対応した仮想通貨ウォレットサービスである”トークンポケット(Token Poket)”が提供するクロスチェーンDEXアグリゲーターです。

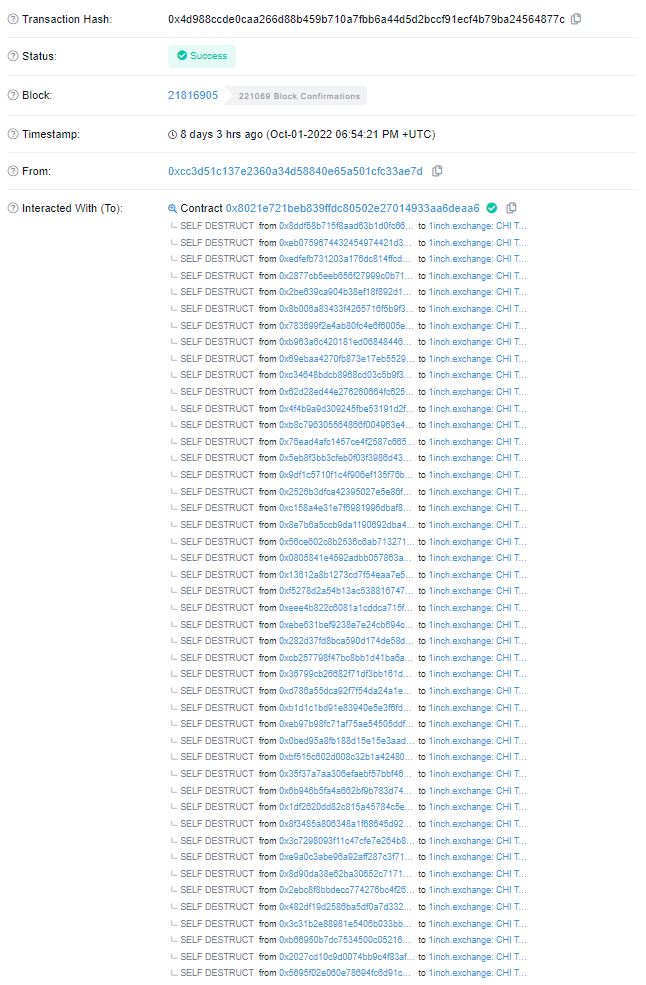

Transit Swapのハッキングが発覚したのは複数のセキュリティチームからの報告を受け10月2日に公式が攻撃を受けたことを発表しました。攻撃は複数のトランザクションによって行われており、被害額の推計は2300万ドル(33.4億円)を超えるUSDCとなっています。

出典:BscScan – Transit Swapハッカーによる攻撃

Transit Swapハックの問題点

Transit Swapが攻撃されたトランザクションを見てわかる問題点として

「USDC